3,000万台のデル製PCのBIOS機能に脆弱性。更新または機能無効化を推奨 - PC Watch

ニュース

BIOSConnectの脆弱性

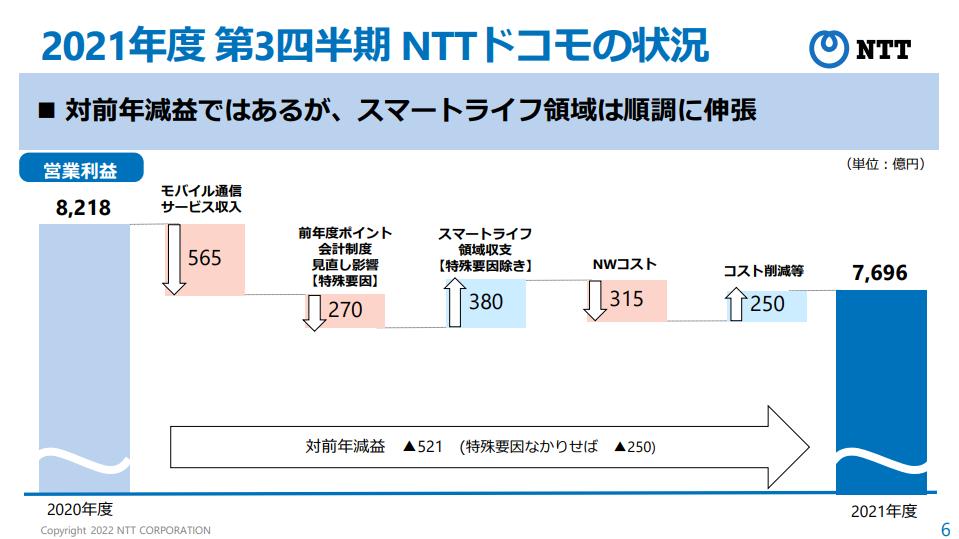

Dellは24日(現地時間)、同社のBIOS更新機能「BIOSConnect」機能に2種類の脆弱性が存在することを明らかにし、回避および緩和策を提示した。

この脆弱性を発見したのはセキュリティ企業のEclypsium。Eclypsiumによれば、Dell製コンシューマ/企業向けPCの129機種に搭載された「BIOSConnect」に、2種類の脆弱性がある。影響を受けるデバイスは少なくとも3,000万台を超えると予測している。

BIOSConnectはOSが起動する前に起動するプログラムで、HTTP(s)を介してDellのサーバーにアクセスし、BIOSの更新を行なったり、システムのリカバリを行なったりできる。具体的には、HTTP(s)を介してローカルのRAMディスクにクラウドベースのOS(SOS)イメージをダウンロードして、必要な操作を行なう仕組みだ。

BIOSConnectの概要脆弱性の1つが、バックエンドのHTTPサーバーに接続する際に、BIOSConnectからの任意の有効なワイルドカード証明証を受け入れ、TLS接続してしまうことにある。そのためリモートで認証されていない攻撃者は、中間者攻撃を使用してこの脆弱性を悪用し、サービスの拒否やペイロードの改ざんができてしまう。

もう1つはバッファオーバーフローの脆弱性で、システムへのローカルアクセス権を持つ認証済みの管理者は、脆弱性を悪用して任意のコードを実行し、UEFIの制限を回避してしまう可能性があるとしている。

デルではこの脆弱性を持つ機種に対し、修正したBIOSを配布して問題解決するほか、BIOSの適用が難しい場合、BIOSConnectの機能を無効にしたり、HTTPSブート機能を無効にしたりすることで緩和できるとしている。

![[Excel] 写真や図などの画像を貼り付ける方法 [Excel] 写真や図などの画像を貼り付ける方法](https://website-google-hk.oss-cn-hongkong.aliyuncs.com/drawing/article_results_9/2022/3/9/72539ecbf7413c05e4465b39ca06e8e0_0.jpeg)